Como a Coreia do Norte Hackeou R$ 3 Bilhões do Game Axie Infinity.

Em 23 de março, a rede Ronin da Axie Infinity foi invadiad, e os hackers roubaram cerca de US$ 600 milhões em criptomoedas, o que equivale hoje a quase 3 bilhões de reais.

É uma história que envolve grupos de hackers, esquemas de pirâmide, postagens falsas de emprego no LinkedIn e blockchain.

Etapa 1: Grupos Hackers

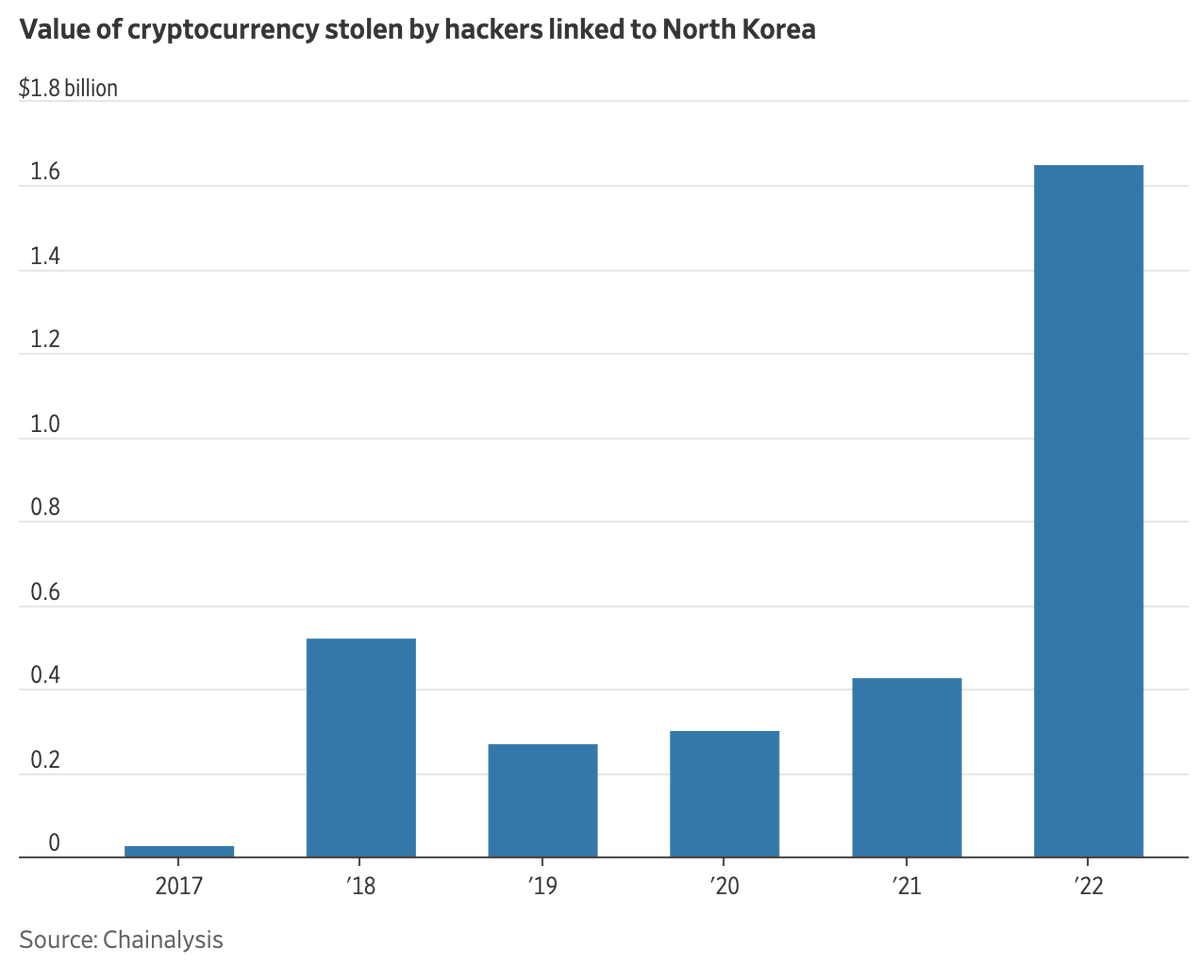

Kim Jong-un lidera um programa de mísseis balísticos extremamente caro e, para financiá-lo, ele coordena diversos grupos de hackers. Esses grupos têm se tornado cada vez mais sofisticados e habilidosos em obter grandes quantias de dinheiro.

Apenas no ano de 2021, eles conseguiram arrecadar mais de US$ 400 milhões.

Etapa 2: Mirar no Dinheiro

No ano de 2022, muitas pessoas estavam investindo dinheiro em criptomoedas, consideradas por alguns como uma forma de investimento arriscada e especulativa. Dentro desse contexto, surgiram diversos esquemas de pirâmide, sendo o setor de jogos para ganhar (play-to-earn) um dos maiores deles.

Dentre os jogos para ganhar dinheiro, Axie Infinity se destacava como o principal game nesse campo. E foi exatamente nesse momento que o Lazarus Group, um proeminente grupo de hackers da Coreia do Norte, decidiu mirar na Axie Infinity.

Etapa 3: Postagem Falsa de Emprego no LinkedIn

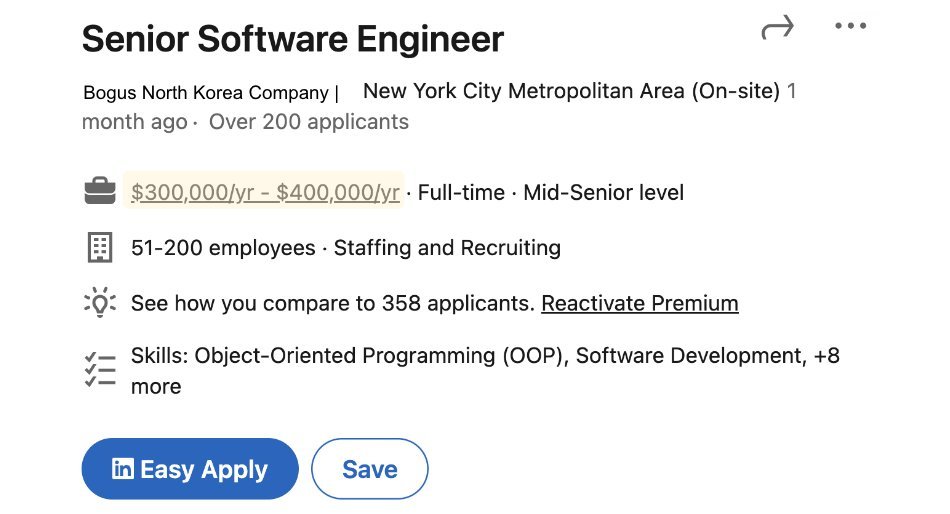

O grupo Lazarus desenvolveu um esquema sofisticado para infiltrar-se na Sky Mavis, a empresa-mãe da Axie Infinity.

Eles iniciaram esse plano publicando um anúncio falso de emprego no LinkedIn, que promovia uma vaga de engenharia altamente remunerada.

Etapa 4: Processo de Entrevista Falso

Um suposto “recrutador” entrou em contato com engenheiros da Sky Mavis a respeito dessa vaga fictícia.

Um dos engenheiros da Sky Mavis concordou em prosseguir com o processo de entrevista em diversas etapas, incluindo conversas por telefone com os supostos entrevistadores.

Etapa 5: Documento Infectado

Ao final do processo de entrevista, o engenheiro recebeu um PDF de oferta aparentemente legítimo. No entanto, desconhecido para o engenheiro, o PDF continha um código malicioso embutido nele.

Sem suspeitar de nada, o engenheiro abriu o PDF e sua máquina foi infectada por um malware.

Etapa 6: Porta de Entrada nos Sistemas da Sky Mavis

O código malicioso que foi implantado era um cavalo de Troia, uma forma de malware projetada para dar acesso não autorizado a um sistema.

Por meio desse cavalo de Troia, os hackers norte-coreanos obtiveram acesso completo ao computador do engenheiro. Como o engenheiro tinha acesso a todo o código fonte da Sky Mavis, os hackers também puderam obter acesso a esse código e, consequentemente, o engenheiro foi demitido de sua posição.

Etapa 7: Obter chaves privadas para 5 validadores

De fato, ter acesso apenas ao código da Sky Mavis não seria suficiente para controlar todos os validadores necessários. Normalmente, a Sky Mavis operava apenas 4 dos 9 validadores necessários para executar a rede.

No entanto, o grupo Lazarus demonstrou inteligência e engenhosidade ao utilizar um RPC (Remote Procedure Call) para estabelecer uma conexão com os sistemas da Axie DAO. Por meio dessa conexão, eles conseguiram obter acesso e a assinatura de um quinto validador, permitindo-lhes obter controle total sobre a rede.

Etapa 8: Aprovar retiradas

Usando a maioria dos 5 validadores sob seu controle, o grupo Lazarus conseguiu aprovar duas grandes retiradas:

- A primeira retirada foi de 173.600 ethers (ETH).

- A segunda retirada foi de 25,5 milhões de USDC (USD Coin).

Etapa 9: Lavagem de Dinheiro através de “Chain Hopping”

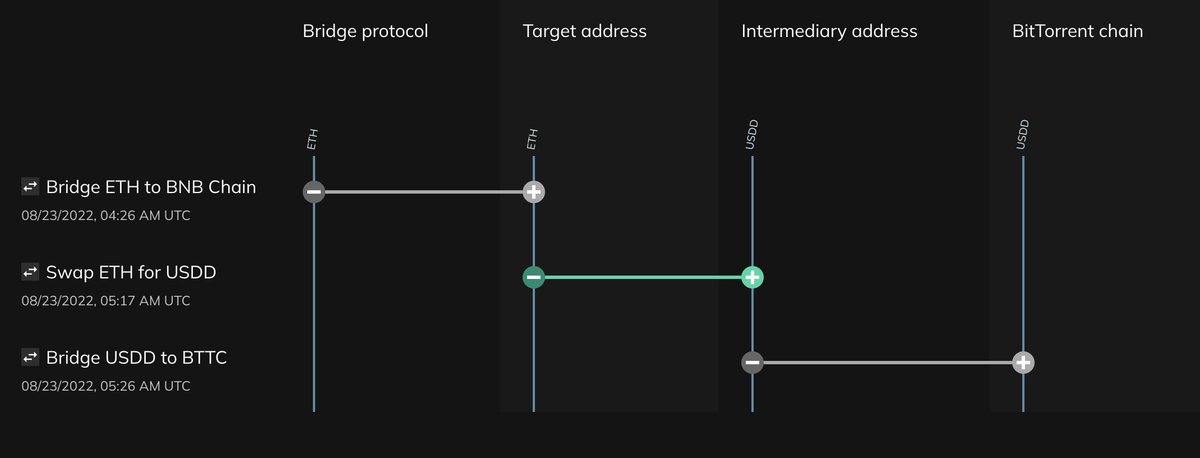

Dentro de apenas seis semanas após o ataque, o grupo Lazarus conseguiu movimentar os US$ 600 milhões em ETH que haviam sido roubados.

Para realizar essa operação, eles transferiram o ETH da blockchain Ethereum para a cadeia BNB (Binance Smart Chain). Em seguida, realizaram a troca desse ETH por USDD. Por fim, os fundos em USDD foram transferidos para a cadeia BitTorrent.

Dessa forma, o grupo Lazarus procurou dificultar o rastreamento dos fundos roubados ao movê-los entre diferentes blockchains.

A conclusão é que o hack da Axie Infinity serve como um lembrete de que o ecossistema de finanças descentralizadas e jogos para ganhar ainda está em seus estágios iniciais. Embora esses projetos possam atrair avaliações bilionárias, a tecnologia por trás deles muitas vezes é suscetível às mesmas vulnerabilidades de qualquer outro software. Portanto, jogadores e investidores devem agir com cautela e estar cientes dos riscos envolvidos.

-

Internet e Segurança

-

0 Comentarios